Non è possibile sapere quanto sia protetto il proprio sistema prima che qualcuno tenti di accedervi.

Che cos'è il Penetration Test?

I Penetration Test sono spesso definiti "hacking etico" o "white-hat hacking". Eseguire un Penetration Test (detto anche Pen Test) su un sistema o un software significa simulare un attacco cercando di accedere al sistema nello stesso modo in cui lo farebbe un hacker.

Quando eseguiamo un Penetration Test, cerchiamo di entrare nel sistema e/o di rubare le informazioni trasmesse dal sistema per verificare quanto sia facile o difficile, identificandone così le vulnerabilità.

Perché il Penetration Test è importante?

Un Pen Test consente di accertare che il sistema sia al sicuro dagli hacker e quindi di risparmiare all'azienda perdite di tempo e denaro che un attacco doloso avrebbe potuto comportare.

Inoltre, fornisce una panoramica dello stato di sicurezza delle reti. I computer sono complicati e le cose si muovono a una velocità tale che le vulnerabilità del sistema possono facilmente emergere senza che nessuno se ne renda conto.

Perché non utilizzare personale interno?

Il personale interno è la parte più importante per mantenere la sicurezza della rete, ma ci sono due ragioni principali per utilizzare personale esterno.

I pen-tester esterni non hanno mille "altre cose da fare". Sono pen-tester, questo è il loro mestiere! Ciò significa che dispongono di strumenti, certificazioni e competenze aggiornate,

Inoltre, hanno programmato il tempo in modo che i test vengano eseguiti secondo i piani e non vengano rimandati a causa di altre attività.

E' importante per le piccole imprese?

Si è tentati di pensare che gli attacchi informatici colpiscano solo le grandi aziende, ma le statistiche dicono che non è così. Secondo Forbes, nel 2022 il 43% dei cyberattacchi colpirà le piccole imprese. Sempre secondo la stessa fonte, solo il 14% di queste aziende dispone di difese adeguate. E l'83% non è finanziariamente preparato a riprendersi da tali attacchi.

Tuttavia, ciò che è necessario per una piccola azienda differisce dalle esigenze di una grande azienda, rendendo il servizio e il costo proporzionali alle dimensioni. Anche una scansione di livello 0 aiuterà la vostra piccola azienda a migliorare la sicurezza e ad avere un inventario del software utilizzato sui vostri server.

Per la prima scansione di una piccola azienda, consigliamo vivamente una scansione di livello 1. Questo perché riceverete l'assistenza di un team di esperti. Questo perché riceverete l'assistenza di uno dei nostri consulenti per stabilire la priorità delle attività, rispondere a qualsiasi domanda sui risultati e pianificare il percorso.

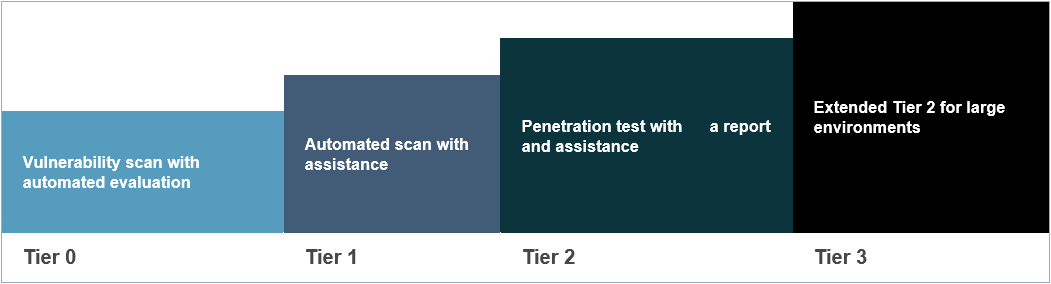

Non più di quanto sia necessario: i quattro livelli.

L'esigenza esatta di una scansione delle vulnerabilità e di un test di penetrazione varia da un'azienda all'altra; per semplificare la definizione, Nemko ha sviluppato un modello di fornitura di servizi in cui ogni "livello" di fornitura di servizi è progressivamente più avanzato e approfondito.

Ogni livello include e si basa su tutti i livelli inferiori. Ad esempio, se si sceglie il livello 2, i livelli 0 e 1 sono inclusi nel "pacchetto".

Livello 0

Il penetration tester esegue una scansione delle vulnerabilità e fornisce al cliente un report automatico dei risultati.

Livello 1

Il penetration tester assiste il cliente nell'evidenziare e dare priorità ai vari rischi che accompagnano le vulnerabilità e fornisce strategie generali di mitigazione.

Livello 2

Dopo aver eseguito una scansione delle vulnerabilità, il penetration tester esegue un test di penetrazione e produce un rapporto con i risultati e i suggerimenti per la correzione.

Livello 3

È una versione estesa del livello 2. Si applica ai progetti per i quali è necessario un tempo supplementare. Si applica ai progetti in cui è necessario un tempo supplementare a causa dell'entità e della complessità del test di penetrazione.

Servizi una tantum o in abbonamento

Le scansioni regolari sono consigliate perché i sistemi IT vengono modificati di frequente e vengono scoperte nuove vulnerabilità nei programmi esistenti. Una soluzione tipica consiste nell'eseguire scansioni di vulnerabilità e test di penetrazione seguiti da scansioni di vulnerabilità automatiche a intervalli regolari, ad esempio trimestrali.

I test di penetrazione approfonditi vengono solitamente eseguiti una tantum o a intervalli annuali.

Un processo tipico

- Definizione dell'ambito insieme al cliente.

- Esecuzione della scansione delle vulnerabilità del sistema.

- Utilizzo dei risultati della scansione per esplorare le vulnerabilità.

- Presentare l'analisi e le raccomandazioni in un rapporto al cliente.

Nemko può contribuire a colmare i punti deboli

Il nostro team di esperti in sicurezza informatica può suggerire come colmare i punti deboli dei sistemi simulando un attacco hacker e sfruttando tutte le vulnerabilità riscontrate per ottenere un'analisi approfondita della sicurezza del sistema. Questa operazione può essere effettuata dall'interno o come tentativo di accesso. Si può eseguire una volta sola o a intervalli regolari.

Attualmente offriamo solo penetration test su applicazioni Android e iOS, ma stiamo lavorando per poter fornire presto il servizio anche per altri sistemi.

Vuoi saperne di più sui penetration test e su come potrebbero supportare la tua realtà aziendale? Pianifica una chiamata gratuita con noi.

Altri servizi per la sicurezza della rete che Nemko può offrire

Analisi della vulnerabilità

Una scansione automatica delle vulnerabilità verifica la presenza di impostazioni e configurazioni non sicure, software non aggiornato ecc. ma non simula un vero e proprio attacco hacker (come invece fa un Penetration Test). Le analisi della vulnerabilità sono quindi più economiche rispetto ai Penetration Test. Si possono eseguire su server e applicazioni Android e iOS.

Si tratta di un modo più rapido ed economico rispetto ai Penetration Test per incrementare la sicurezza dei server.

Hardening

L'hardening consiste nel ridurre le vulnerabilità di un sistema rendendo più difficile l'accesso a un hacker. Il principio alla base dell'hardening è quello di ridurre la superficie di attacco e quindi eliminare le possibili vie di accesso per gli aggressori. A tal fine, è possibile applicare patch alle vulnerabilità e assicurarsi che tutto sia configurato correttamente.

Possiamo intervenire per verificare che le linee guida del CIS (Center for Internet Security) siano state rispettate.

L'hardening può essere eseguito insieme a un'analisi delle vulnerabilità.

Valutazione della sicurezza

Nemko può anche eseguire valutazioni di sicurezza, che forniscono suggerimenti su come migliorare la sicurezza del software e del sistema.

Qual è il servizio di sicurezza di rete migliore per la tua azienda?

Le analisi frequenti delle vulnerabilità sono essenziali per garantire la sicurezza dell'azienda. Poiché ogni giorno si scoprono nuove vulnerabilità, è opportuno condurre regolarmente un'analisi delle vulnerabilità, più frequentemente rispetto a un Pen Test. Dovrebbero essere condotte almeno trimestralmente e dopo ogni modifica significativa.Una scansione delle vulnerabilità non corregge attivamente le vulnerabilità, ma genera un rapporto sulle vulnerabilità rilevate.

Hardening e la verifica delle impostazioni di hardening possono essere inclusi in una scansione di vulnerabilità. Si tratta di un modo più rapido ed economico per aumentare la sicurezza dei sistemi rispetto a un penetration test. Tuttavia, le scansioni di hardening e vulnerabilità non sono approfondite come un pen test e potrebbero non produrre lo stesso livello di risultati.

Il Pen Test è l'approccio più approfondito alla sicurezza dei sistemi ed è quindi più efficace di un'analisi delle vulnerabilità, ma richiede più tempo e ha un costo più elevato. Un Pen Test dovrebbe essere condotto annualmente.

In caso di dubbi sulla necessità di effettuare un'analisi delle vulnerabilità o un Pen Test, puoi contattarci e ti aiuteremo a trovare la soluzione più adatta alle tue esigenze.

Scopri i potenziali rischi per la sicurezza prima che lo facciano gli hacker: guarda il webinar su richiesta e ottieni un'introduzione ai penetration test

On-demand webinar

I nostri esperti forniranno spunti pratici e indicazioni su come valutare e rafforzare la tua security, ridurre il rischio di un incidente di sicurezza e proteggere la reputazione della tua azienda.

Guarda il webinar