Sie wissen nicht, wie gut Ihr System geschützt ist, bevor jemand versucht, darauf zuzugreifen.

My home is my castle - Betrachten Sie Ihr IT-System als Ihr Gebäude

Ihr Gebäude hat nicht nur unzählige mögliche Eingänge und Dutzende von Zugangssystemen - sie werden auch ständig geändert, aktualisiert - und sind veraltet.

In diesem Gebäude bewahren Sie alle Ihre Informationen auf - sowohl die Ihrer Kunden als auch die, die Sie für den Betrieb Ihres Unternehmens benötigen, einschließlich sensibler Informationen über Ihre Mitarbeiter. Das bedeutet, dass niemand ohne Genehmigung Zugang zu diesem Gebäude erhalten sollte. Wie können Sie das verhindern? Wie stellen Sie sicher, dass Ihre Türen, Eingänge und Fenster ausreichend gesichert sind?

Die Beauftragung eines externen Unternehmens mit einem Schwachstellenscan, einem Penetrationstest oder beidem für Ihre IT-Systeme ist eine kostengünstige Lösung, die die Sicherheit Ihres Unternehmens, Ihrer Mitarbeiter und der Daten Ihrer Kunden erheblich erhöht.

Es gibt eindeutige Beweise dafür, dass regelmäßige Schwachstellenscans und Penetrationstests Unternehmen robuster gegen Cyberangriffe machen und es Angreifern erschweren, weiter in das Netzwerk einzudringen.

Schwachstellenscans

Am Beispiel eines Gebäudes würde eine Schwachstellenprüfung darin bestehen, alle Zugänge und Sicherheitsfunktionen des Gebäudes zu überprüfen. Bei einem Schwachstellen-Scan eines IT-Systems wird nach unsicheren Einstellungen und Konfigurationen, veralteter Software usw. gesucht. Es wird jedoch kein tatsächlicher Versuch simuliert, in Ihr System einzudringen oder einzubrechen. Schwachstellen-Scans können als regelmäßig durchgeführte Dienste im Rahmen eines Sicherheitsprogramms des Unternehmens oder als Grundlage für Penetrationstests verwendet werden.

Schwachstellen-Scans werden von Nemko mit digitalen Tools durchgeführt und können aus der Ferne durchgeführt werden. Es handelt sich um einen schnellen und preisgünstigen Service, der ein Minimum an Management-Aufmerksamkeit erfordert und das Vertrauen in die Sicherheit Ihres Netzwerks erhöht. Regelmäßig durchgeführte Schwachstellen-Scans tragen zu einer robusteren Außenverteidigung bei.

Der Einbruch: Penetrationstest

Jetzt brechen wir in das Gebäude ein! Penetrationstests werden oft auch als "ethisches Hacking" oder "White-Hat-Hacking" bezeichnet. Die Durchführung eines Penetrationstests (Pen-Test) für ein System oder eine Software bedeutet, dass ein Angriff simuliert wird, indem versucht wird, auf das System so zuzugreifen, wie es ein Hacker tun würde.

Wenn Nemko einen Penetrationstest durchführt, versuchen wir, in Ihr System einzudringen und/oder Informationen zu stehlen, die über das System übertragen werden, um zu testen, wie einfach oder schwierig das ist - und dabei die Schwachstellen zu identifizieren. Wir fassen unsere Ergebnisse in einem Bericht zusammen, der auch Verbesserungsmöglichkeiten aufzeigt. Für Penetrationstests ist die Zustimmung des Systemeigentümers erforderlich.

Warum sind Penetrationstests wichtig?

Ein Penetrationstest gibt Ihnen die Gewissheit, dass geschulte und zertifizierte Fachexperten mit ihrem Know-How Schwachstellen aufdecken, damit Sie die Möglichkeit haben, durch entsprechende Maßnahmen Ihre Vermögenswerte zu sichern. Er garantiert jedoch nicht, dass Sie nicht von einem Cybervorfall getroffen werden können.

Er verschafft Ihnen jedoch einen Überblick über den Sicherheitsstatus Ihrer Systeme und Ihres Netzwerks und ermöglicht es Ihnen, das festgestellte Risiko erheblich zu verringern.

Warum nicht internes Personal nutzen?

Eigene Mitarbeiter sind für die Sicherheit Ihres Netzes von entscheidender Bedeutung, aber es gibt zwei Hauptgründe für den Einsatz externer Experten.

- Externe Pen-Tester haben nicht tausend andere Dinge zu tun". Sie sind Pen-Tester - das ist ihr Job! Das bedeutet, dass sie über die neuesten Tools, Zertifizierungen und Kompetenzen verfügen,

- außerdem haben sie die Zeit so eingeplant, dass die Tests planmäßig durchgeführt werden können und nicht aufgrund anderer Aufgaben verschoben werden müssen.

Wie wichtig ist das auch für kleine Unternehmen?

Es ist durchaus naheliegend zu glauben, dass Cyberangriffe nur große Unternehmen treffen, aber die Statistiken zeigen, dass dies nicht stimmt. Laut Forbes zielen 43 % der Cyberangriffe im Jahr 2022 auf kleine Unternehmen ab. Aus derselben Quelle geht hervor, dass nur 14 % dieser Unternehmen über angemessene Abwehrmaßnahmen verfügen. Und 83 % sind finanziell nicht darauf vorbereitet, sich von solchen Angriffen zu erholen.

Aber - was für ein kleines Unternehmen erforderlich ist, unterscheidet sich von den Bedürfnissen eines großen Unternehmens, so dass der Service und die Kosten proportional zur Größe sind. Selbst ein Tier 0-Scan hilft Ihrem kleinen Unternehmen, die Sicherheit zu verbessern und einen Überblick über die auf Ihren Servern verwendete Software zu erhalten.

Für einen erstmaligen Scan für ein kleines Unternehmen empfehlen wir dringend einen Tier-1-Scan. Sie erhalten dabei Unterstützung von einem unserer Berater, der die Aufgaben priorisiert, Fragen zu den Ergebnissen beantwortet und das weitere Vorgehen plant.

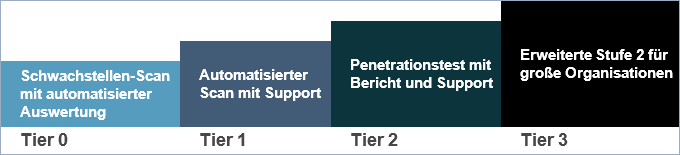

Nicht mehr als nötig - die vier Stufen.

Der genaue Bedarf an Schwachstellen-Scans/Penetrationstests variiert von Unternehmen zu Unternehmen. Um ihn besser einschätzen zu können, hat Nemko ein Servicemodell entwickelt, bei dem jede "Stufe" der Servicebereitstellung progressiv fortgeschrittener und gründlicher ist.

Jede Stufe umfasst alle niedrigeren Stufen und baut auf ihnen auf. Wenn Sie sich zum Beispiel für Stufe 2 entscheiden, sind die Stufen 0 und 1 im "Paket" enthalten.

Stufe 0

Der Penetrationstester führt einen Schwachstellen-Scan durch und stellt dem Kunden einen automatisierten Bericht über die Ergebnisse zur Verfügung.

Stufe 1

Der Penetrationstester unterstützt den Kunden bei der Ermittlung und Priorisierung der verschiedenen Risiken, die mit den Schwachstellen einhergehen, und schlägt allgemeine Strategien zur Risikominderung vor.

Stufe 2

Nach einem Schwachstellen-Scan führt der Penetrationstester einen Penetrationstest durch und erstellt einen Bericht mit den Ergebnissen und Vorschlägen für Gegenmaßnahmen.

Stufe 3

Dies ist eine erweiterte Version von Stufe 2. Sie gilt für Projekte, bei denen aufgrund des Umfangs und der Komplexität des Penetrationstests mehr Zeit benötigt wird.

Einmalige oder abonnierte Dienstleistungen

Regelmäßige Scans sind empfehlenswert, da sich in einem IT-System häufig Änderungen ergeben und neue Schwachstellen in bestehenden Programmen entdeckt werden. Eine typische Lösung ist die regelmäßige Durchführung von Schwachstellen-Scans und Penetrationstests, gefolgt von automatischen Schwachstellen-Scans, z. B. vierteljährlich.

Umfassende Penetrationstests werden in der Regel einmalig oder in jährlichen Abständen durchgeführt.

Ein typischer Ablauf

- Definition des Projektumfangs zusammen mit dem Kunden.

- Durchführen eines Schwachstellenscans des Systems.

- Verwendung der Ergebnisse des Scans, um Schwachstellen zu untersuchen.

- Präsentation der Analyse und Empfehlungen in einem Bericht an den Kunden.

In der Regel wird ein automatisierter Scan in regelmäßigen Abständen durchgeführt, so dass der Kunde einen kontinuierlichen Überblick über das Netzwerk erhält.

Nemko kann Ihnen helfen, die Schwachstellen zu schließen

Unser Team von Cybersicherheitsexperten kann Sie beraten, wie Sie die Schwachstellen in Ihren Systemen schließen können. Wir simulieren einen Hackerangriff nutzen alle Schwachstellen die wir finden, um eine eingehende Analyse der Sicherheit Ihres Systems zu erhalten. Dies kann von innen heraus geschehen oder als Einbruchsversuch. Er kann einmalig oder regelmäßig durchgeführt werden.

Wir bieten Penetrationstests für Netzwerke an und können Schwachstellen-Scans von Netzwerken, Android- und iOS-Anwendungen durchführen.

Möchten Sie mehr über Penetrationstests wissen und welche Vorteile sie Ihrem Unternehmen bringen können? Am besten vereinbaren Sie einen kostenfreien Termin mit uns.

Weitere Dienstleistungen zur Netzsicherheit

Schwachstellen-Scan

Ein automatischer Schwachstellenscan prüft zwar auf unsichere Einstellungen und Konfigurationen, veraltete Software usw., simuliert aber keinen tatsächlichen Hackerangriff (wie ein Penetrationstest). Schwachstellen-Scans sind daher kostengünstiger als Penetrationstests. Sie können auf Servern und in Android- und iOS-Anwendungen durchgeführt werden.

Dies ist eine schnelle und kostengünstige Methode, die Sicherheit Ihrer Server zu erhöhen.

Systemhärtung oder Hardening

Bei der Härtung geht es darum, die Schwachstellen eines Systems zu verringern, um Angreifern den Zugang zu erschweren. Das Prinzip der Systemhärtung (oder auch Hardening genannt) besteht darin, die Angriffsfläche zu verkleinern und damit mögliche Einfallstore für Angreifer zu eliminieren. Dies kann durch das Ausbessern von Schwachstellen und das Sicherstellen der richtigen Konfiguration geschehen.

Wir können Sie bei der Umsetzung CIS-Richtlinien (Center for Internet Security) unterstützen.

Das "Hardening" kann in Verbindung mit einem Schwachstellenscan durchgeführt werden.

Sicherheitsbewertung

Nemko kann auch Sicherheitsbewertungen durchführen, die Ihnen Vorschläge zur Verbesserung der Sicherheit von Software und System liefern.

Welche Dienstleistung ist nun für Ihr Unternehmen am besten geeignet?

Regelmäßige Schwachstellen-Scans sind für die Sicherheit Ihres Unternehmens unerlässlich. Da täglich neue Schwachstellen gefunden werden, sollte ein Schwachstellenscan regelmäßig und häufiger als ein Pen-Test durchgeführt werden. Sie sollten mindestens vierteljährlich und nach jeder wesentlichen Änderung durchgeführt werden. Bei einem Schwachstellen-Scan werden Sicherheitslücken nicht aktiv geschlossen, sondern es wird ein Bericht über die gefundenen Sicherheitsrisiken erstellt.

Systemhärtung (Hardening) und Überprüfung der damit verbundenen Einstellungen können in einen Schwachstellenscan einbezogen werden. Dies ist ein schnellerer und kostengünstigerer Weg, die Sicherheit Ihrer Systeme zu erhöhen als ein Penetrationstest. Härtungs- und Schwachstellen-Scans sind jedoch nicht so gründlich wie ein Pen-Test und liefern möglicherweise nicht die gleichen Ergebnisse.

Pen-Tests sind der gründlichste Ansatz zur Sicherung Ihrer Systeme und daher wirksamer als eine Schwachstellenprüfung, aber sie erfordern mehr Zeit und sind kostenintensiver. Ein Pen-Test sollte jährlich durchgeführt werden.

Wenn Sie sich nicht sicher sind, ob Sie einen Schwachstellen-Scan oder einen Pen-Test benötigen, wenden Sie sich an uns. Wir werden Ihnen helfen, die für Sie geeignete Lösung zu finden.

Decken Sie kritische Sicherheitsrisiken auf, bevor es Hacker tun: Informieren Sie sich mit unserem On-Demand-Webinar und erhalten eine Einführung in Penetrationstests

On-demand Webinar

Unsere Experten bieten praktische Einblicke und Anleitungen, wie Sie Ihre Sicherheitslage bewerten und verbessern, das Risiko eines Sicherheitsvorfalls verringern und den Ruf Ihres Unternehmens schützen können.

Zum Webinar (in englischer Sprache)